內網滲透測試中的隱藏通訊隧道技術(上)

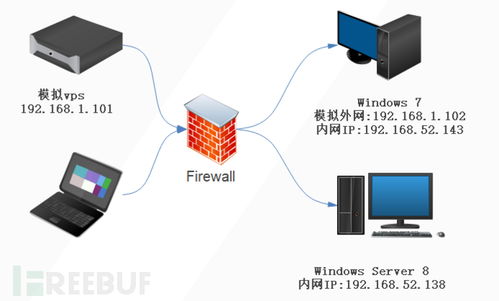

在網絡安全領域,內網滲透測試是評估企業網絡縱深防御能力的關鍵環節。攻擊者一旦突破邊界防御,如何在被嚴密監控的內網中維持訪問、橫向移動并外傳數據,而不被安全設備檢測,就成為一項高級挑戰。隱藏通訊隧道技術正是為此而生的核心技巧之一。它通過在允許的協議或連接中秘密封裝和傳輸數據,來繞過網絡監控和過濾。

什么是隱藏通訊隧道?

隱藏通訊隧道,顧名思義,就是利用合法的網絡通信通道,在其中建立一條秘密的、用于傳輸非授權數據的路徑。其核心思想是“寄生”或“偽裝”——將需要隱蔽傳輸的數據(如C2命令、滲出數據)封裝在常見協議(如HTTP、DNS、ICMP,甚至SSH、HTTPS等加密協議)的正常數據包中,從而使其流量看起來與正常的業務流量無異,避免觸發基于規則或行為的入侵檢測系統(IDS/IPS)的警報。

隧道技術的主要分類

從承載協議和實現層次來看,隱藏隧道技術主要可以分為以下幾類:

- 網絡層隧道:

- ICMP隧道:利用ICMP協議的請求與回顯(如Ping)數據包來攜帶數據。由于許多網絡允許ICMP協議穿越防火墻以進行網絡診斷,因此這種隧道常能有效繞過過濾。工具如

icmpsh、ptunnel等。

- TCP/UDP原始套接字隧道:在更底層構造自定義數據包,靈活性極高,但實現也相對復雜。

- 傳輸層/應用層隧道:

- HTTP/HTTPS隧道:這是最常用、最有效的隧道技術之一。將數據封裝在HTTP請求/響應的正文、頭部(如Cookie、自定義頭字段)或URL參數中。由于80/443端口在企業網絡中幾乎總是開放的,HTTPS的加密特性還能為隧道內容提供天然的混淆。工具如

reGeorg、Tunna、Neo-reGeorg等,常用于Web滲透后的代理搭建。

- DNS隧道:利用DNS查詢和響應記錄(如TXT、A、AAAA、MX等)來傳輸數據。由于DNS服務是基礎網絡服務,且查詢行為非常普遍,因此很難被完全禁止。DNS隧道速度較慢,但隱蔽性極佳,常用于數據滲出和C2通信。經典工具包括

dnscat2、iodine等。

- SSH隧道:如果內網主機開放SSH服務且能獲取憑證,可以直接利用SSH的端口轉發(本地轉發、遠程轉發、動態轉發)功能建立加密隧道,這是一種“合法”的隱蔽通道。

- SMB/NetBIOS隧道:在Windows域環境中,利用文件共享等協議進行通信。

- 其他應用協議隧道:如基于IRC、MQTT、甚至視頻流協議等建立的隧道,原理相通。

- 混合/代理隧道:

- 通常指在已建立的基礎隧道之上(如一個簡單的Web Shell),部署一個socks4/5代理服務。這樣,滲透測試人員就可以像使用VPN一樣,讓自己的攻擊工具直接通過代理訪問目標內網資源,極大方便了橫向移動。上文提到的

reGeorg就是實現HTTP(S)隧道并轉為Socks代理的典型代表。

技術價值與防御視角

對于攻擊方(紅隊/滲透測試人員),掌握隧道技術意味著:

- 持久化:在失陷主機上建立穩定的控制通道。

- 規避檢測:繞過網絡層和應用層的安全策略。

- 橫向移動:以被控主機為跳板,訪問其所在網段的其他隔離資源。

- 數據滲出:將敏感數據緩慢、隱蔽地傳輸到外網。

而對于防御方(藍隊/SOC),理解這些技術則至關重要:

- 異常流量識別:需要監控網絡流量的異常模式,例如單個源IP產生過高頻率的DNS查詢、HTTP請求長度/周期異常、ICMP數據包尺寸過大等。

- 深度包檢測(DPI):不僅檢查包頭,還要對常見隧道協議(如HTTP、DNS)的載荷內容進行基于行為或簽名的分析。

- 網絡分段與白名單:嚴格限制內部主機,特別是服務器,向外發起非必要協議的連接。實施基于應用的策略而非單純的端口開放策略。

- 日志關聯分析:將網絡設備日志、終端日志、應用日志進行關聯,發現不匹配的通信行為。

小結與預告

本文(上篇)概述了內網滲透中隱藏通訊隧道技術的基本概念、主要分類及其攻防價值。隧道技術的本質是協議濫用和流量偽裝,是網絡攻防對抗中“道高一尺,魔高一丈”的生動體現。

在下篇中,我們將聚焦于實戰場景,深入剖析幾種典型隧道工具(如reGeorg、dnscat2)的具體使用方法、配置要點,并探討在防守方日益精進的檢測手段(如流量分析、威脅情報)下,隧道技術面臨的挑戰及其演進趨勢(如利用云服務、合法軟件進行隧道化)。

---

本文為whatday的CSDN博客專欄“通信技術”系列文章之一,旨在進行技術探討與學習,請勿用于非法用途。

如若轉載,請注明出處:http://m.qipeisudi.cn/product/68.html

更新時間:2026-03-01 01:26:35